IoMTデバイスの保護: ゼロトラストを医療に導入するための重要なステップ

医療モノのインターネット(IoMT)は、相互接続された機器のエコシステムを急速に拡大し、医療を変革しつつあります。

この技術が進歩するにつれ、その影響は従来の診療所や病院の枠を超えて拡大し、医療におけるIoT市場は2030年までに3,127億ドルに達し、2024年から2030年までの年平均成長率は15%に達すると予測されています。

しかし、デジタル化の進展と従来のネットワーク境界からのシフトに伴い、これらのデバイスのセキュリティ確保は複雑な課題となっています。

医療におけるIoTとゼロトラストの理解

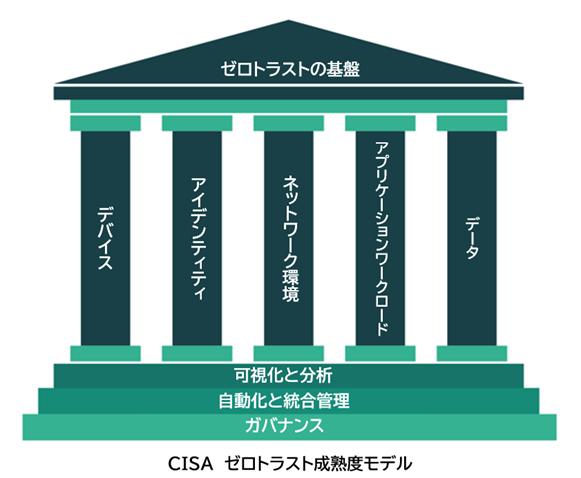

CISA(Cybersecurity and Infrastructure Security Agency)によると、ゼロトラストとは、厳格なアクセス制御を実施し、継続的に信頼を検証することで、リスクを最小限に抑えるように設計されたセキュリティ・モデルです。

ゼロトラストは、場所中心のモデルからデータ中心のアプローチに移行し、ユーザー、システム、データの進化に合わせて適応するきめ細かなセキュリティ管理に重点を置きます。

ゼロトラスト成熟度モデルは5つの柱と3つの基本ステップで構成され、組織がセキュリティ・ポリシーを策定、実装、改善する際の指針となります。

ヘルスケアでは、センサーや接続された医療機器などのIoTデバイスが重要なデータを収集・共有し、患者ケアの強化と業務の効率化を図っています。

COVID-19(コロナウイルス)の流行はデジタル変革を加速させ、これらの相互接続されたデバイスを保護する強固なセキュリティ対策の必要性を浮き彫りにしています。

今日の分散型クラウドベースの環境では、従来の境界防御では不十分です。

ゼロトラストは、いかなるデバイス、ユーザー、ネットワークも本質的に信頼できないという原則に基づいて動作し、システムを保護するためにきめ細かなポリシーと継続的な評価を実施することで、重要なフレームワークを提供します。

IoMTにおけるリスク:

IoMTデバイスは、遠隔患者モニタリング、資産追跡、スマート病院ソリューションにおいて重要な役割を果たしています。

その利点にもかかわらず、セキュリティ上のリスクや課題も大きいのが問題です。

多くのIoMT機器にはセキュリティ機能が組み込まれていないため、攻撃を受けやすいです。

主な問題としては、脆弱性、データ・プライバシーに関する懸念、マルウェアやランサムウェアの脅威、相互運用性に関する課題、古いシステムなどが挙げられます。

例えば、輸液ポンプの調査では、75%に既知の脆弱性があり、患者の安全への脅威、データ漏洩、コンプライアンス上の問題など深刻なリスクがあることが明らかになりました。

FDAはセキュリティ上の懸念からリコールを発令したこともある。多くの医療機器の寿命が長いことが、セキュリティ強化をさらに複雑にしています。

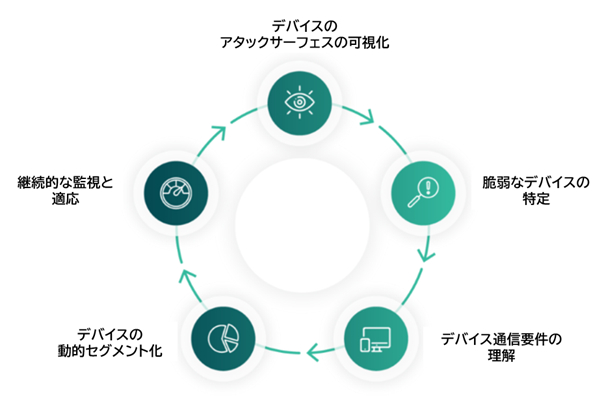

IoMTデバイスのための強固なゼロトラスト・フレームワークを構築するために、組織は可視化、リスク評価、コミュニケーション要件、動的セグメンテーション、継続的監視を網羅する包括的な戦略を実施する必要があります。

これらの各要素について詳しく見ていきましょう:

1.デバイス攻撃面の可視化

ゼロトラスト・ポリシーを導入する前に、まず、どのようなデバイスが環境にあるのか、その機能や目的を含めて理解することが極めて重要です。

これは、輸液ポンプ、患者モニターなどの幅広いIoMTデバイスでは特に困難な場合があります。

これらのデバイスは機能もリスクも大きく異なりますが、組織は多くの場合、広範なサブネット内のIPアドレスでしか識別できません。

これらのデバイスを効果的に管理するために、組織には、管理対象、非管理対象を問わず、すべての資産を発見、分類、インベントリ化するための強固な方法が必要です。

このプロセスでは、各デバイスのタイプ、メーカー、機能、場所、アプリケーション/ポート、動作などの詳細な情報を提供する必要があります。

管理されていないデバイスの数が多く、頻繁に移動することを考えると、正確で最新のデバイス・インベントリを維持するためには、検出と分類の自動化が不可欠です。

2.脆弱なデバイスの特定

デバイスの状況を明確に把握した後、組織は各デバイスに関連するリスクを評価する必要があります。

この評価には、既知の脆弱性を持つデバイス、必要不可欠なセキュリティ・ソフトウェアがないデバイス、脆弱なパスワードや証明書を使用しているデバイスを特定することが含まれます。

また、異常な動作や不審なドメインへの接続など、侵害の兆候を監視することも重要です。この情報があれば、あらゆる弱点に対処するための是正措置を計画することができます。

さらに、これらの洞察は、ゼロトラストの枠組みの中でリスク・ベースのポリシーを策定する際に有用であり、セキュリティ対策でデバイスが直面する実際のリスクと整合していることを確認するのに役立ちます。

リスクが高いと判断されたデバイスは、機密資産へのアクセスや潜在的に危険なドメインとのやり取りを動的に制限できます。

3.デバイスの通信要件を理解する

ゼロトラストの実装を成功させるためには、各IoMT機器の特定の通信ニーズを把握することが不可欠です。

IoMTデバイスは特殊なプロトコルを使用することが多く、標準的なセキュリティ・ツールではサポートされていない場合があります。

ノートパソコンは広範なインターネット・アクセスを必要とするかもしれないですが、IoMTデバイスは通常、クラウド・バックアップへの接続やベンダーのサイトからのアップデートの受信など、限られたニーズしか持っていません。

組織は、必要なやり取りや使用するプロトコルなど、各IoMTデバイスのネットワーク動作の詳細なベースラインを確立する必要があります。

このベースラインは、通信が正当なものであり、悪意のあるソースに向けられたものでないことを保証するのに役立ちます。

このベースラインに基づいて正確なポリシーを定義することで、セキュリティ・チームはデバイスを操作に必要なやり取りだけに制限することができます。

4.デバイスの動的セグメント化

ゼロトラストのフレームワークでは、リスクとセキュリティに関する洞察を効果的に適用することが極めて重要です。

ポリシーは、利用可能な最新の情報を使用して動的に実施され、必要な通信のみが許可され、その他のトラフィックはすべてブロックされるようにしなければなりません。

このアプローチは、マイクロセグメンテーションによって強化することができます。

従来のネットワーク・セグメンテーションが、場所や機能に基づいて似たようなデバイスをグループ化するのとは異なり、マイクロセグメンテーションは、各デバイス固有のニーズに合わせたポリシーを作成します。

つまり、セグメント内での横方向の移動を無制限に許可する代わりに、各デバイスは必要なサービスとの通信のみを許可され、それ以外のトラフィックはネットワークの場所に関係なくブロックされます。

ポリシーは、デバイスのリスク・プロファイルに基づいて適応され、重要なデバイスや脆弱性または異常な動作の兆候を示すデバイスには、より厳格な制御が適用されます。

5.継続的なモニタリングと適応

ゼロトラスト・モデルでは、セキュリティが継続的で動的なプロセスであることを認識することが不可欠です。

セキュリティ・コンテキストは常に進化しており、ある時点でデバイスやセッションに与えられた信頼が将来も維持されるとは限りません。

IoMTデバイスのある環境は、新しいデバイスが導入されたり、既存のデバイスが場所を移動したりと、頻繁に変化する可能性があります。

その結果、リスクと脅威のレベルは日々変動する可能性があります。

組織は、新しいデバイスを識別し、動作の変化を検出し、侵害の兆候を発見する能力を備えていなければならない。

なぜColorTokens Xshield(カラートークンズ エックスシールド)なのか?

ColorTokens(カラートークンズ)は、組織を最小限の混乱でこの移行を導く包括的なソリューションを提供します。

カラートークンズのプラットフォームは、医療機関がゼロトラスト成熟度モデルの5つの柱と3つの基本ステップを通じて進歩するのを支援するように設計されており、医療機関固有のニーズや課題に合わせて進化するカスタマイズされたアプローチを保証します。

カラートークンズ エックスシールドは、医療業務にますます不可欠になっている医療モノのインターネット(IoMT)デバイスを保護するための堅牢なソリューションを提供します。

本ソリューションは、高度なマイクロセグメンテーションを採用することで、ネットワークトラフィックとデバイスの相互作用を綿密に制御し、許可された通信のみを許可します。

このレベルのきめ細かな制御は、機密性の高い医療環境のセキュリティを維持するために不可欠です。

リアルタイム監視と分析機能により、デバイスの動作が深く可視化されるため、脅威の迅速な検出と対応が可能になります。

この機能は、デジタルレジリエンスを維持し、侵害に備えようと努力する医療機関にとって極めて重要です。

カラートークンズはどのようにCISAゼロ信頼成熟度モデルを達成していますか?

カラートークンズ エックスシールドは、ネットワーク全体の包括的な可視化、自動化、およびガバナンスを実現することで、CISAのゼロトラスト成熟度モデルに準拠しています。

すべてのアセットをスキャンして分類し、環境の正確な可視化とモデリングを可能にします。

そして、機械学習とヒューリスティック自動化を使用し、ビジネスプロセスによって定義されたアクセスポリシーを推奨するため、ポリシーの推論に何日も何週間も費やすことなく、外部および内部の脅威による悪意のある横方向のデータ移動(ラテラルムーブメント)をブロックするポリシーを迅速に実装できます。

統一されたインターフェイスを通じてリアルタイムのポリシー分析を提供し、ネットワークとユーザーのアクセスガバナンスの両方をサポートします。

マイクロセグメンテーションにより、アタックサーフェスを縮小し、トラフィックフローを制御し、横方向の移動を防止します。

また、LDAP/SAMLとシームレスに統合してコンテクスチュアルなID管理を実現し、ワークロードへの最小権限アクセスを強制し、AES-GCM暗号化で重要な資産を保護することで、堅牢な保護とコンプライアンスを保証します。

エックスシールドは、高度なマイクロセグメンテーション、リアルタイム監視、既存システムとのシームレスな統合により、ネットワークトラフィックとデバイス間の相互作用をきめ細かく制御します。

これにより、機密データを保護するだけでなく、侵害に対する回復力も強化されます。

最高水準のデジタルセキュリティと準備態勢を維持しようと努めている医療機関にとって、カラートークンズ エックスシールドを採用することは、増え続けるサイバー脅威からネットワークを強化し、継続的な保護と運用の完全性を保証する、将来性のあるソリューションを受け入れることを意味します。

大手医療機関がIoMT機器のセキュリティをどのように確保しているか、気になる方はColorTokens(カラートークンズ)公式サイトからお問い合わせください。

翻訳元記事

「Securing IoMT Devices: Key Steps to Implementing Zero Trust in Healthcare」

最終更新日:2024/8/20

著者:Devasmita Das

※本記事では、アメリカのサイバーセキュリティ企業 ColorTokens(カラートークンズ)社が発信しているセキュリティ情報(英文)を、日本の代理店である株式会社電巧社が許諾を得て、日本語に翻訳して掲載しています

※記事は掲載後に修正される可能性がございますので、ご了承ください

※過去の記事もアップしておりますので、現在の情報と異なる可能性がございます。上記の最終更新日をご確認ください

この記事の著者:電巧社セキュリティブログ編集部