本記事では、アメリカのサイバーセキュリティ企業 ColorTokens(カラートークンズ)社が発信しているセキュリティ情報(英文)を、日本の代理店である株式会社電巧社が許諾を得て日本語に翻訳し、要約して掲載しています。

※本記事は、掲載後に修正される可能性がございますので、ご了承ください

※過去の記事もアップしておりますので、現在の情報と異なる可能性がございます。記事下の最終更新日をご参考ください

マイクロセグメンテーション: IoMTデバイスを保護する鍵

医療のモノのインターネット(IoMT)は、洗練された技術を日常臨床に組み込むことで、医療を一変させました。

接続された輸液ポンプ、患者用モニター、画像システムなどのIoMTデバイスは、患者ケアと業務効率の向上に重要な役割を果たしています。

しかし、このような接続デバイスの普及は、従来の方法では対処できないことが多い重大なセキュリティ上の課題をもたらしています。

さまざまなセキュリティ戦略の中でも、マイクロセグメンテーションは、IoMT機器に関連する複雑性とリスクを管理するための非常に効果的なアプローチとして注目されつつあります。

IoMTデバイスの普及

「歴史的に、医療機器メーカーはシステム・ソフトウェアのアップグレードに消極的でした。

そうすることで、高価な安全性と性能審査のクリアランス・プロセスが発生するからです」と、IDCの公共部門担当グループ副社長、Lynne Dunbrack氏は言います。

医療業界では、IoMT機器がかつてないほど増加しています。

これらのデバイスは、重要な患者データを収集・送信し、臨床ワークフローをサポートし、リアルタイムのモニタリングを可能にします。

その利点とは裏腹に、IoMT機器はサイバー脅威の攻撃対象領域を拡大することにもなります。

接続性の向上はサイバー攻撃のリスクを高め、データ漏洩、業務の中断、患者の安全性の低下といった深刻な結果を招きかねません。

IoMTデバイスに蔓延する課題

1.レガシーデバイス

IoMTデバイスの多くは、最新のサイバーセキュリティ対策が確立される前に設計された旧式のシステムです。

これらのデバイスは、古いオペレーティング・システムやファームウェアで動作していることが多く、既知のエクスプロイトに対して脆弱です。

このようなデバイスのアップグレードや交換は、コストと破壊的な影響の両方が発生する可能性があり、持続的なセキュリティ・ギャップにつながります。

2.パッチ管理の難しさ

IoMTデバイスは、アップタイムが不可欠な重要な医療環境で頻繁に使用されています。

これらのデバイスにパッチやアップデートを適用すると、患者の治療に支障をきたしたり、相互接続されたシステムの機能に影響を与えたりする可能性があるため、多くのデバイスがパッチを適用されないまま脆弱性にさらされることになります。

3.多様なエコシステム

IoMTのエコシステムには、さまざまなメーカーの幅広いデバイスが含まれ、それぞれが異なるプロトコル、インターフェイス、セキュリティ対策を採用しています。

この多様性は、セキュリティ実装の不整合につながり、統一された保護対策を実施することを困難にしています。

攻撃者は、このような矛盾を悪用して不正アクセスを行うことができます。

4.接続性と統合性

IoMT機器は、電子カルテ(EHR)、病院ネットワーク、クラウドサービスなど、他のシステムと接続し、通信するように設計されています。

このような広範な接続性は攻撃対象領域を拡大し、サイバー犯罪者に複数の侵入口を提供します。

いったんネットワーク内に侵入すれば、攻撃者は横方向に移動して他の重要なシステムやデータにアクセスすることができます。

5.安全でない通信プロトコル

IoMT機器の中には、時代遅れの通信プロトコルや安全でない通信プロトコルを使用しているものがあり、攻撃者がデータを傍受したり、操作したりする可能性があります。

例えば、デバイスが機密性の高い医療情報を暗号化されていないチャネルで送信した場合、攻撃者はデータを盗聴または改ざんし、患者のプライバシーやデータの完全性を損なう可能性があります。

6.人為的ミス

設定ミスや不十分なトレーニングなど、ユーザーや操作上のミスもIoMT機器のセキュリティ脆弱性の一因となり得ます。

デフォルトのパスワードや不十分な設定方法は、不注意に機器をサイバー脅威にさらす可能性があり、医療スタッフは安全でない機器をネットワークに接続することでリスクを引き起こす可能性があります。

7.相互依存とサプライチェーンのリスク

IoMTデバイスは、さまざまなベンダーのソフトウェアやハードウェア・コンポーネントからなる複雑なエコシステムの中で動作することが多いです。

このような相互依存関係は、サプライチェーン攻撃の機会を生み出し、1つのコンポーネントやベンダー製品の脆弱性がシステム全体を危険にさらす可能性があります。

8.サイバー攻撃時の患者ケアの維持

サイバー攻撃が発生した場合、患者ケアを中断することなく維持することが極めて重要です。

医療施設は、ネットワークを保護する必要性と、医療機器が確実に機能し続ける必要性とのバランスを取る必要があります。

機器の操作を中断させたり、ネットワーク全体の停止につながるような従来のセキュリティ対策は、患者の治療が損なわれない環境には適していません。

マイクロセグメンテーションが解決策となる理由

ホワイトハウス行政管理予算局(英語)は、ほとんどの連邦政府民間機関に対し、2024年度末までに一定レベルのゼロ・トラスト・アーキテクチャを導入するよう指示しました。

詳細については、このトピックに関する当社のブログをお読みください: “Enhancing Cybersecurity in Healthcare with Microsegmentation: A Guide to Federal Funding Compliance”(英語)

マイクロセグメンテーションがIoMTデバイスのセキュリティ確保に特に効果的な理由を説明しましょう:

1.可視性の向上ときめ細かな制御

マイクロセグメンテーションにより、ネットワークトラフィックの詳細な可視化が可能になり、医療ITチームはIoMTデバイスと他のネットワークコンポーネント間の通信を監視・制御できるようになります。

デバイスの種類や機能に基づいてネットワークをセグメント化することで、各セグメントに合わせたセキュリティポリシーを導入することができます。

このアプローチにより、レガシーデバイスやパッチの適用されていないシステムが侵害された場合でも、その脅威をセグメント内に確実に封じ込めることができます。

2.脅威の封じ込め

マイクロセグメンテーションの最も大きな利点のひとつは、脅威を封じ込めることができることです。

侵入された場合、マイクロセグメンテーションは攻撃者の動きを制限し、ネットワークの他の部分への拡散を防ぎます。

この封じ込めは、IoMTデバイスが中断を許されない重要なシステムと並行して動作する環境では極めて重要です。

3.レガシーデバイスのサポート

マイクロセグメンテーションは、レガシーデバイスの管理に実用的なアプローチを提供します。

レガシーデバイスを独自のセグメント内に隔離することで、医療機関はデバイス自体を変更したり更新したりすることなく、外部の脅威からデバイスを保護することができます。

この分離により、レガシーシステムの脆弱性がネットワーク全体を危険にさらすことがなくなります。

4.サイバー攻撃時の業務維持

マイクロセグメンテーションにより、医療施設はサイバー攻撃中も重要なシステムやデバイスを稼動させることができ、患者の治療を継続することができます。

セグメンテーションによって侵害されたセグメントを隔離することで、広範な混乱を防ぎ、医療従事者はセキュリティインシデントに対処しながら、影響を受けていないデバイスを使用することができます。

5.規制の遵守

医療現場では、医療保険の相互運用性と説明責任に関する法律(HIPAA)や一般データ保護規則(GDPR)などの規制の遵守が不可欠です。

マイクロセグメンテーションは、機密データを分離し、各セグメント内でアクセス制御と暗号化を適用することで、コンプライアンスを支援します。

このアプローチは、規制要件の実装を簡素化し、データ保護を強化します。

6.拡張性と柔軟性

IoMTデバイスの増加に伴い、マイクロセグメンテーションは拡張性と柔軟性に優れたセキュリティフレームワークを提供します。

組織は、新しいデバイスや進化するセキュリティ要件に合わせてセグメンテーション・ポリシーを調整することができ、これはダイナミックに拡大するIoMT環境を管理するために不可欠です。

ノンエージェント・デプロイ可能デバイスのための高度なソリューション

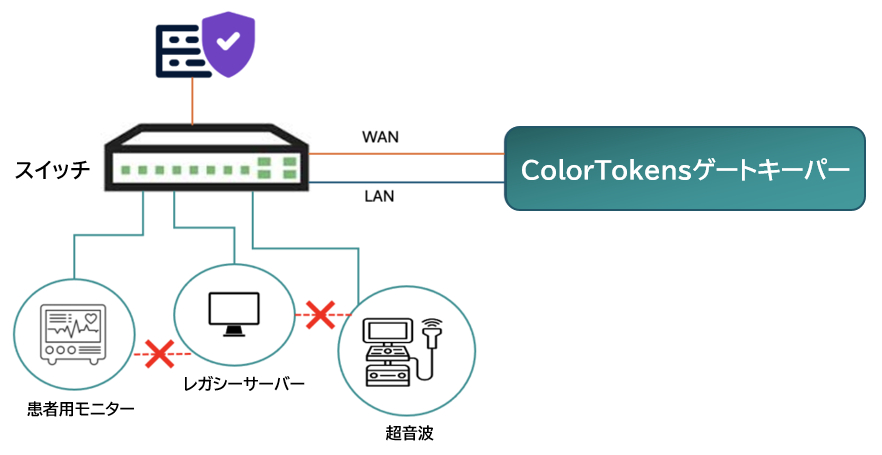

従来のエージェントベースのセキュリティソリューションがインストールできないIoMTデバイスのために、ColorTokens Xshield(カラートークンズ エックスシールド) ゲートキーパーは強力な代替手段を提供します。

エックスシールド ゲートキーパーは、デバイス自体にエージェントを必要とすることなく、マイクロセグメンテーション機能を提供します。

ゲートキーパーは、IoMTデバイスにポリシーを適用して1つのネットワークを構築し、これらのデバイスが相互にどのように通信するかを管理します。

エックスシールド ゲートキーパーは、既存のネットワークインフラストラクチャと統合することで、きめ細かな可視化と制御を実現し、潜在的な脅威を隔離し、サイバーインシデント時の運用の整合性を維持します。

下図に示すように、IoMT デバイスとサーバー間の直接通信はブロックされます。

その代わりに、カラートークンズ ゲートキーパーに設定されたポリシーによって相互作用が制御されます。

このアプローチにより、侵入された場合の不正な横の動きを効果的に防止し、潜在的な脅威を確実に封じ込め、事前に定義されたセキュリティルールに従って管理します。

このアプローチにより、セキュリティ確保が困難なデバイスも含め、IoMTエコシステム全体の包括的なセキュリティカバレッジが確保されます。

図: ColorTokensゲートキーパーを備えたIoMT環境の参照トポロジー

結論

医療分野におけるIoMT機器への依存度が高まるにつれて、サイバーセキュリティの課題も増大し、より高度なソリューションが求められています。

マイクロセグメンテーションは、これらの複雑性に効果的に対処するために、きめ細かな可視性と封じ込めを提供する極めて重要な戦略となっています。

カラートークンズ エックスシールドは、すべてのデバイスにエージェントを必要としない高度なマイクロセグメンテーション技術を導入することで、この分野で優れています。

この技術革新は、既存のインフラストラクチャとシームレスに統合され、厳格なセキュリティポリシーを実施し、ネットワークトラフィックを正確に制御します。

ますます高度化し、頻発するサイバー脅威の時代において、カラートークンズ エックスシールドは、IoMTデバイスの包括的な保護を実現し、患者データのセキュリティと業務の継続性を確保する、重要な優位性を提供します。

進化するニーズに対応する堅牢な次世代セキュリティソリューションをお探しなら、ColorTokens(カラートークンズ)公式サイトからお問い合わせください。

翻訳元記事

「Microsegmentation: The Key to Securing IoMT Devices」

最終更新日:2024/8/2

著者:Devasmita Das

この記事の著者:電巧社セキュリティブログ編集部

電巧社がおすすめするサイバーセキュリティ(マイクロセグメンテーション)の

資料をダウンロードする

メルマガ登録

ゼロトラストセキュリティ・マイクロセグメンテーションをはじめとして、サイバーセキュリティの最新情報や事例、セミナー開催情報などをお届けします。

本記事に関連するサービス

エンドポイントごとに分割して守る新サイバーセキュリティ技術「マイクロセグメンテーション」で、ランサムウェアなどのサイバー攻撃から情報資産を保護します。

「会社に情報システム部門がない…」

そんな企業様に最適!

最短2週間で導入可能・シンプルな運用・低コストでサイバー攻撃の被害を最小限に抑えます。

よく読まれている記事

関連する用語集