現代のサイバー攻撃は、ランサムウェアのような脅威を通じて中小企業を狙うことが多くなっています。

特に、情報システム部門がない、もしくは少人数で運用されている中小企業は、セキュリティ対策が不十分な場合が多く、深刻な被害を受けるリスクが高まります。

こうした状況を踏まえ、ゼロトラストセキュリティの導入が注目されています。

本記事では、中小企業がこれらの技術を導入することで、どのようにセキュリティ対策を強化できるのかを解説します。

ゼロトラストとは?

ゼロトラストセキュリティは「誰も信頼しない」ことを基本とし、すべてのアクセスを常に検証するセキュリティモデルです。

従来の境界型セキュリティでは、企業のネットワークの外部と内部の境界を強化し、内部に入ったユーザーを信頼するという前提がありました。

しかし、このアプローチでは、外部の攻撃者が一度内部に侵入すると被害が拡大するリスクがあります。

ゼロトラストは、その内部の脅威にも対処するため、すべてのアクセスを厳密に管理し、最小限の権限しか与えません。

これにより、内部からの脅威にも対応し、サイバー攻撃に強い防御を提供します。

ゼロトラストセキュリティのメリット

ゼロトラストセキュリティの導入により、企業は内部・外部を問わず、全てのアクセスを常に検証する仕組みを構築できます。

これにより、サイバー攻撃や内部からの不正アクセスを未然に防ぐことができるため、多くの企業がゼロトラストを採用し始めています。

具体的には以下のようなメリットが考えられます。

コスト効果の高さ

ゼロトラストは、リソースを効率的に配分し、攻撃の可能性を最小限に抑えるため、結果としてコストの削減につながります。

特にサイバー攻撃のリスクを軽減することにより、長期的なセキュリティコストの削減が期待できます。

運用の容易さ

ゼロトラストは自動化されたアクセス管理や継続的なモニタリング機能があり、運用がシンプルです。

これにより、複雑な手動設定を必要とせず、セキュリティチームが小規模でも効率的に運用できます。

リモートワーク環境での安全なアクセス制御

リモートワークが急速に普及している現代において、ゼロトラストは特に重要です。従業員がどこからでも安全に企業のリソースにアクセスできるよう、ユーザーやデバイスごとのアクセス制御を提供します。

これにより、ネットワークの境界を超えた安全なアクセスを確保できます。

総合的なセキュリティ強化

ゼロトラストは、外部からの攻撃だけでなく、内部の不正アクセスや誤操作にも対応します。

内部での不正行為や従業員のミスによる情報漏洩なども防ぐことができ、総合的なセキュリティを大幅に強化します。

ゼロトラストを導入することで、企業は外部からの脅威だけでなく、内部からのリスクにも強固な対策を講じることができ、ビジネスの安定性を保つことが可能になります。

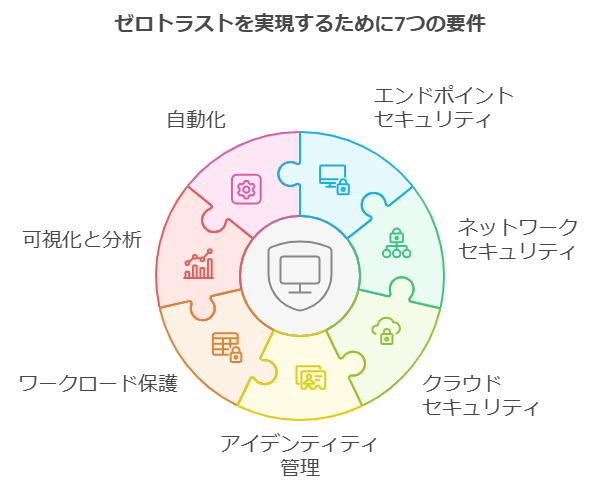

ゼロトラストを実現するために7つの要件と最適なソリューション

そしてこれらの要素を効果的に活用するために、それぞれに適したソリューションを導入することが重要です。

以下に、ゼロトラストを構成する主要な要素と、それに最適なソリューションを紹介します。

1. エンドポイントセキュリティ

エンドポイントセキュリティは、デバイスの監視、マルウェア検知、不正プログラムの実行防止などを行い、潜在的な脅威から企業を保護します。

・最適なソリューション

エンドポイント保護プラットフォーム(EPP)やエンドポイント検知・応答(EDR)などが、

デバイスの安全性を確保するために使用されます

2. ネットワークセキュリティ

厳格なアクセス制御を実施し、ネットワーク上のリソースへのアクセスを適切に管理します。

・最適なソリューション

ゼロトラストリモートアクセス(ZTNA)やマイクロセグメンテーションの技術が、

攻撃の影響を最小限に抑えるために役立ちます

3. クラウドセキュリティ

クラウドサービスの利用状況を可視化し、情報漏洩や不正アクセスを防ぎます。

・最適なソリューション

クラウドアクセスセキュリティブローカー(CASB)を活用し、クラウド環境の安全性を確保することが重要です

4. アイデンティティ(ID)管理

ユーザーのアイデンティティを厳密に管理し、不正アクセスのリスクを減少させます。

・最適なソリューション

統合ID管理や多要素認証を実施することで、ユーザーアクセスのセキュリティを強化します

5. ワークロード保護

アプリケーションやデータを保護するための施策を実施します。

・最適なソリューション

コンテナセキュリティやワークロード保護の技術が、データの安全性を向上させ、攻撃に対する耐性を強化します

6. 可視化と分析

企業のセキュリティ状況をリアルタイムで把握し、迅速な対応を可能にします。

・最適なソリューション

セキュリティ情報およびイベント管理(SIEM)システムを使用することで、セキュリティ情報の収集や分析を行います

7. 自動化

人的エラーを最小限に抑え、効率的なセキュリティ管理を実現します。

・最適なソリューション

セキュリティオーケストレーション、自動化、応答(SOAR)ツールを利用することで、

セキュリティポリシーの自動適用やインシデント対応の効率化が可能になります

これらのソリューションを導入することで、企業はゼロトラストの原則に基づいた強固なセキュリティ体制を構築し、サイバー攻撃に対する防御力を高めることができます。

中小企業におけるゼロトラストの重要性

中小企業は、大企業に比べてサイバー攻撃に対して脆弱であり、限られたリソースしかサイバーセキュリティに投資できないことがよくあります。

しかし、すべてのアクセスに厳格な認証と監視を行うゼロトラストセキュリティを導入することで、この脆弱性に対抗する効果的な対策を講じることが可能です。

特に、情報システム部門が少人数しかいない中小企業にとって、ゼロトラストセキュリティは運用のしやすさとコストパフォーマンスの高さが魅力的です。

攻撃者がネットワークに侵入した場合でも、アクセス制御や監視を強化することで、被害の拡大を抑えることができます。

ゼロトラストセキュリティで中小企業のセキュリティを強化しよう

ゼロトラストセキュリティは「誰も信頼しない」という原則に基づき、すべてのアクセスを厳密に検証するモデルです。

中小企業は限られたリソースでサイバーセキュリティを強化する必要があり、ゼロトラストの導入により、外部からの攻撃だけでなく、内部からの脅威にも効果的に対処できます。

特に、運用の容易さやコスト効果の高さは中小企業にとって魅力的なポイントです。

強固なサイバーセキュリティ体制を作り、安心してビジネスを展開するために、ゼロトラストの導入を検討しましょう。

【参考サイト】

・NIST Special Publication 800-207: Zero Trust Architecture(英語)

・独立行政法人 情報処理推進機構(IPA)ゼロトラスト導入指南書

この記事の著者:電巧社セキュリティブログ編集部