OTにおける侵害に備えるサイバー防御とは何か

侵害に備えるサイバー防御とは、製造ライン、精製所、パイプライン、鉄道制御システム、通信スイッチングネットワークなどのOT(Operational Technology/運用技術)環境において、サイバー侵害が発生した場合でも運用を継続できるように設計された、プロアクティブでレジリエントなアプローチです。

これは、攻撃者の侵入を困難にすることを目的とした従来の予防的なサイバーセキュリティ対策やベストプラクティスを超え、侵害を早期に検知した段階で積極的に封じ込め、攻撃が初期侵入地点を超えて拡大するのを防ぐことを重視するものです。

従来の境界防御型のセキュリティが「攻撃者を外部にとどめられる」という前提に立っているのに対し、侵害に備えるサイバー防御は「侵害は避けられない」という前提に立ち、以下の活動に焦点を当てます。

予防:攻撃経路のマッピング、攻撃対象面の縮小、インターセプションモデリング、ラテラルムーブメント(水平移動)の制御によって攻撃を予測します。

対応:ゾーンの隔離、影響を受けていないシステムの分離、侵害の遮断によって、攻撃の進行中に封じ込めます。

レジリエンス:効果的な封じ込め、復旧、フェイルオーバー機能を通じて、組織の耐性を進化させます。

OT環境では、これは単にデータ窃取を回避するだけの話ではありません。

人命の損失、環境災害、国家インフラの麻痺といった深刻な事態を防ぎ、信頼性と効率性を確保することが重要です。

OTの侵害に備えるサイバー防御は、社会全体の基盤であり、国家の成長にとっても極めて重要な要素です。

重要インフラにおける緊急性

現実を直視する必要があります。2025年に2766億3000万ドル規模に急成長すると予測されているサイバーセキュリティ市場への投資が増加しているにもかかわらず、サイバー攻撃の勢いは衰えていません。

デジタル化の加速とIndustry 4.0および5.0の普及によって、世界的なデジタル攻撃面は爆発的に拡大しています。

- 製造業:ロボット、センサー、MES、ERP、サプライヤーネットワークを統合するスマートファクトリー

- 製薬業界:クラウド分析や規制ポータルと連携するバッチ制御システム

- 石油・ガス:ハイブリッドIT/OT/IoTエコシステムを持つ海上掘削設備や精製所

- 交通・輸送:信号、安全、スケジューリングシステムが企業ITと接続

- 通信:コアネットワーク要素がオーケストレーションプラットフォームおよび顧客システムと連携

これだけではありません。デジタル産業システムは、従来のITとは本質的に異なるため、従来型のサイバーセキュリティ対策をそのまま適用することが困難です。

主な課題には、セキュリティ機能を持たないレガシーOT機器、一台の侵害が工場全体を停止させる可能性のあるフラットなネットワーク、ITとOTの境界が曖昧になるコンバージェンス、データだけでなく物理的な破壊を狙うランサムウェアや国家主導の攻撃、さらにNIS2、CISAアドバイザリ、NERC CIP、ISA/IEC 62443といった規制による圧力が含まれます。

産業組織は、今すぐOTブリーチレディ・サイバー防御への投資を行わなければなりません。

対応が遅れれば、安全システムの故障、生産停止、環境破壊、国家のサプライチェーンへの連鎖的影響、さらには人命の損失を引き起こす可能性があります。

これは、Colonial Pipelineの事件、Triton/TRISISによる安全制御装置への攻撃、病院の医療システムに対する攻撃、NotPetyaによる世界的な製造業の停止などが示しています。

要があります。

方向に移動しながら、デジタルの「王冠の宝石」へと忍び寄っていくのです。

マイクロセグメンテーションは基盤である

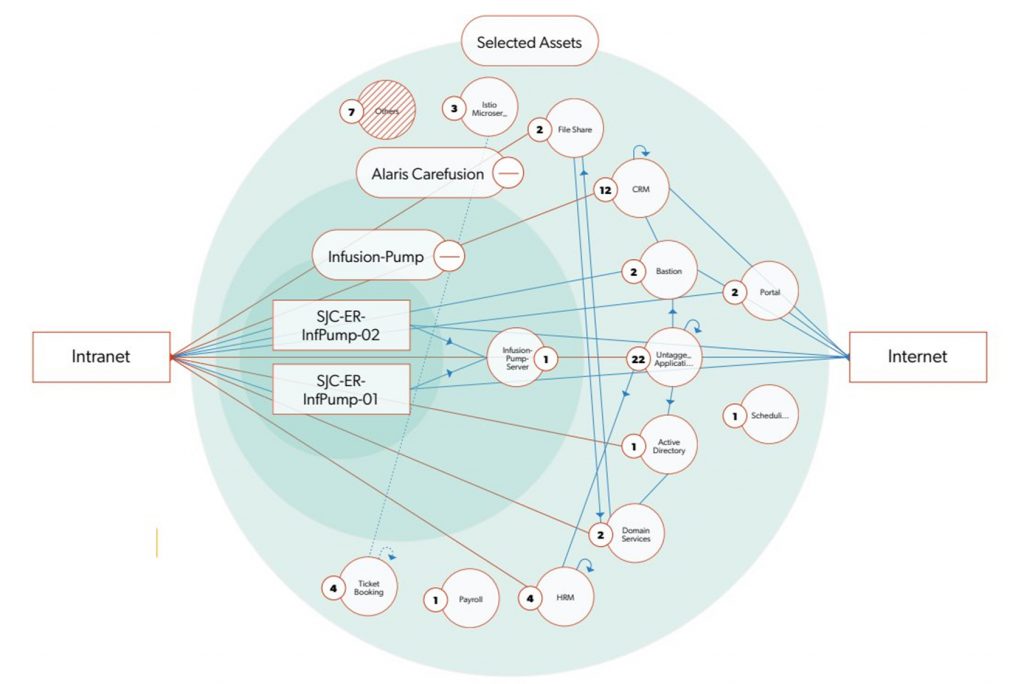

マイクロセグメンテーションとは、OTネットワークを小規模で制御されたセキュリティゾーン、またはマイクロペリメーターに分割し、それらを接続する通信経路(コンジット)に厳格な通信ルールを設定する手法です。

サイバー攻撃の試みが検知されれば、これらの経路は即座に遮断できます。

従来の「大きなフラットネットワーク」ではなく、事前に許可された最小限の通信しか行えない複数の独立したゾーンを構築することによって、たとえ攻撃者が従来型の防御を突破したとしても、その攻撃は特定のマイクロペリメーター内に封じ込められます。

エクスポート、または認証情報の使用に異常がないか、直ちに確認する必要があります。

図:ポリシー内およびポリシー外のトラフィックを示す色分けされた線。最大20のディメンションでビューを整理でき、ユーザーの役割に応じて異なるビューを表示可能。

ブリーチレディ・サイバー防御のためにマイクロセグメンテーションを導入すると、以下のことが可能になります。

- 安全システムと非安全システムを分離(TRICONEXやSISコントローラーを独立したロックダウンゾーンに配置)

- 重要なICSコンポーネントをセグメント化し、監視システムの侵害が制御ロジックに波及しないようにする

- ラテラルムーブメント(水平移動)を制御し、攻撃者がゾーン間を移動したり重要資産に到達することを防ぐ

- PLCs、RTUs、SCADAサーバーなどのサイバー・フィジカル・システムを不要なアクセスから保護する

- 最小権限を適用し、必要なデバイス、プロトコル、ポートのみを許可する

- IT、クラウド、産業システムの境界で侵害を封じ込める

さらにマイクロセグメンテーションを活用することで、攻撃面を大幅に削減できるため、OTサイバー防御センター(OT SOC)に届くセキュリティアラートの精度が高まり、各デジタルシステムの被害範囲(ブラスト半径)も最小化されます。

その結果、ラテラルムーブメントの兆候をより早期に悪意あるものとして特定でき、インシデント対応時間も従来の数日や数時間から数分へと短縮可能です。

マイクロセグメンテーションはレジリエンスの基盤である

マイクロセグメンテーションがなければ、侵害による影響は深刻なものとなり得ます。

1台のノートPCの侵害がプラント全体に広がり、1つのVPN認証情報の漏えいが人的被害への入口となる可能性もあります。

品質管理用の監視システムがマルウェアに感染すれば、そのままプロセス制御ロジックに侵入することもあり得ます。

攻撃者は共有サービス(Active Directory、ファイルサーバー、ヒストリアンデータベースなど)を経由してITからOTへ横移動することも可能です。

過去には、OTシステムへの攻撃として以下のような事例がありました。

- 2021年、攻撃者がフロリダ州の浄水場で水酸化ナトリウム(苛性ソーダ)の濃度を上げ、水道水を汚染しようとした事件

- 2023年、攻撃者が圧力調整ポンプを破壊し、PLC-HMIシステムの画面を書き換えた事件

- Tower Semiconductorがランサムウェア攻撃を受け、一部の製造拠点の操業停止に追い込まれた事例

マイクロセグメンテーションを実装すれば、攻撃面を大幅に縮小し、脅威インテリジェンスの過剰負荷を軽減できます。

侵害が発生してもラテラルムーブメントを遮断し、被害を1つのゾーンとマイクロペリメーター内に封じ込めることで、インシデント対応時間を短縮し、被害を局所化できます。

さらに、一度セグメンテーションポリシーを構築すれば、複数の工場、サイト、地域に展開可能なスケーラブルな防御体制が実現します。

既存のEDRとの統合も進んでおり、OTシステムにおける「ブリーチレディ」サイバー防御戦略の構築は1日で完了可能です。

今日、OTブリーチレディ・サイバー防御は「選択肢」ではなく、すべての産業組織にとって「使命」といえるほど重要です。

これは人命や社会の安全を守り、重要なサプライチェーンの運用継続を可能にします。

規制が厳しい環境下でも、小規模なダウンタイムに限定することで事業継続性を確保できます。

マイクロセグメンテーションは、OTのブリーチレディ戦略の第一歩です。

攻撃を即座に封じ込める構造を作ることで、影響を受けていない領域の通常運用を維持しつつ、侵害対応をより迅速かつ効率的に行うことができます。

これがなければ、攻撃者の自由な移動によって他のサイバー対策も大きく弱体化してしまいます。

その詳細はぜひColorTokens(カラートークンズ)日本語公式サイトからお問い合わせください。

翻訳元記事

「What is OT Breach Ready Cyber Defense?」

公開日:2025/10/20

著者:Agnidipta Sarkar

※本記事では、アメリカのサイバーセキュリティ企業 ColorTokens(カラートークンズ)社が発信しているセキュリティ情報(英文)を、日本の代理店である株式会社電巧社が許諾を得て日本語に翻訳し、要約して掲載しています

※記事は掲載後に修正される可能性がございますので、ご了承ください

※過去の記事もアップしておりますので、現在の情報と異なる可能性がございます。上記の公開日をご参考ください

この記事の著者:電巧社セキュリティブログ編集部