国内でもOTという用語をよく耳にするようになってきました。

ただ、人によりOTの解釈が異なる黎明期(れいめいき)だと理解しています。

また、そこから派生した「OTセキュリティ」となると、海外の方が早く進んでいます。

本記事では、IT/OTを理解し、「OTセキュリティ」がなぜ誕生したのか、経緯やいきさつ、変遷について紹介します。

海外では、IT➡OTの順に用語が誕生、国内ではOT「制御系」➡IT「電算システム」として誕生

国内では、「制御技術」「産業系ソフト」など、日本で生まれた独自の熟語があります。

最近では、OT(Operational Technology:制御・運用技術)として、海外の定義で説明する商習慣が出てきました。

現在、皆さんが使っているOTと従来の国内の産業で使われていた「制御系」という熟語は同じと考えていいのでしょうか。

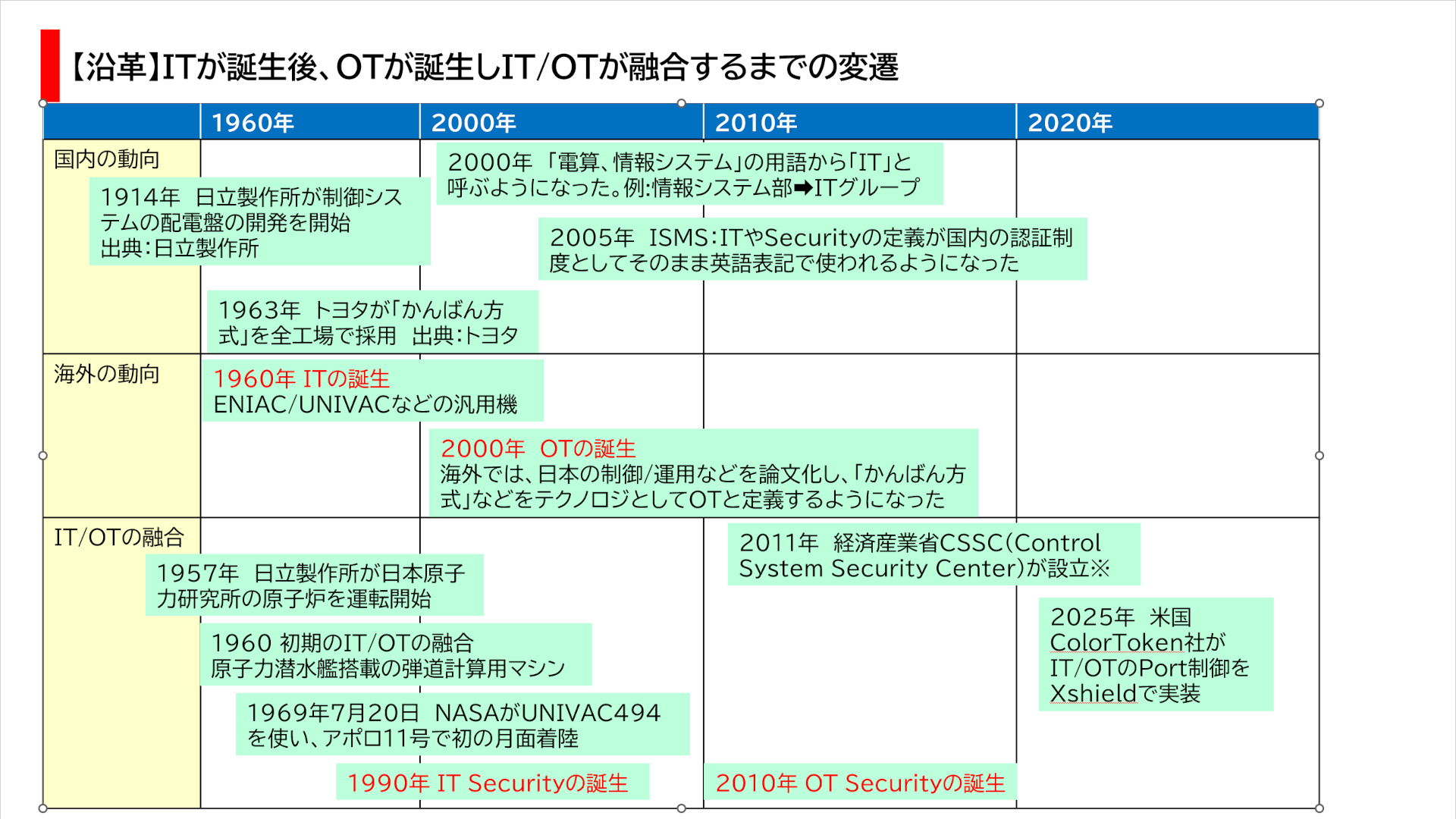

それでは、ITやOTの用語の誕生(図1参照)について調べてみましょう。

図1. 【沿革】OTが誕生後、ITが誕生し、IT/OTが融合するまでの変遷 出典:電巧社(2025年12月)

国内では、OTという定義は図1より2010年頃だと分かります。

皆さんも実際にOTとして、ビジネスで使うようになったのは、最近ではないでしょうか。

しかし、国内では、「制御系」という用語を戦前より使っていました。

図1では、1914年の日立製作所の事例から始まり、1963年には、トヨタの「かんばん方式」が全工場で採用されます。

また、当時「計算尺」「加算器」などを応用した「制御系」が誕生する訳です。

▼用語

IT:Information Technology 情報技術

1960年代のENIAC/UNIVACなどの国防用の汎用機が初代と呼ばれる場合があります。

OT:Operational Technology 制御・運用技術

1914年には国内、日立製作所で制御システムの配電盤の開発が開始されました。

IT/OTの最初の融合

1960年代 米国Sperry Rand社(現:BIPROGY)が原子力潜水艦搭載用の小型のコンピュータを

UNIVAC494,418Ⅱとして開発し、弾道計算をITで、その発射をOTで実装したのが最初と言われています。

(出典:電巧社 2025年12月)

一方、海外ではITの方が1960年に誕生し、IBMを筆頭にBUNCH※などがITを普及させてきました。

※ Burroughs、UNIVAC(後のUNISYS)、NCR、CDC(Control Data Corporation)、Honeywellの頭文字から作った造語。巨人IBMに対抗したメインフレーマー5社

ここで日本とは逆に、海外ではOTと呼ばれる技術を分析するようになったのは、2000年頃です。

北米では、米国の工場を研究するのではなく、製造系の対抗場である「日本の製造業を研究」していました。

その結果、論文で「制御系」を俗に、OTという用語で定義するようになります。

結果として、国内では「制御系」➡「電算」という流れですが、海外では「IT」➡「OT」という変遷になります。

またIT/OTが融合した最初の事例が、1960年代の米国の原子力潜水艦の開発です。

当時、原子力潜水艦は、重油型のディーゼル潜水艦と比較して、港に寄港して燃料を補給する必要が無い点がメリットでした。

重油型の潜水艦では、燃料補給の都度、偵察で場所が推察されていました。

しかし、原子力潜水艦は、寄港せずにしばらく場所が推察されない画期的なものでした。

IT/OTも、トリガーとなったのは、軍需系の技術の開発から新しいテクノロジーが誕生していました。

▼用語

Information Security 情報セキュリティ

1990年頃より正式な規格として「情報セキュリティ」は確立され、ISMS(Information Security Management System)などの規格も国内で誕生。

Cyber Security サイバー・セキュリティ

軍需用語として、2000年頃より定義された。

OT Security:Operational Technology Security 制御・運用セキュリティ

工場や発電所、インフラなどで使われる制御システム(PLC、SCADAなど)をサイバー攻撃から守るためのテクノロジー。

(出典:電巧社 2025年12月)

国内では、「OTセキュリティ」に関して「制御システムセキュリティセンター:CSSC」が主体となり普及活動をした

前述のように海外では、軍需産業が牽引役として、IT/OTを引っ張ってきました。

一方国内では、IT/OT、さらにOT Securityの重要性を普及させたのは、経済産業省系の団体のCSSC(Control System Security Center: https://www.css-center.or.jp/)です。

2011 年から経済産業省で「制御システムセキュリティ検討」が立ち上がり、港区の愛宕グリーンヒルズでCSSC(制御システムセキュリティセンター)が設立しました。

CSSCは2013年に、2011年3月11日の東日本大震災の復興を兼ね、場所を宮城県多賀城市(SONYの工場敷地内)に移設しました。

国内では、当時「制御・運用技術」と呼んではいたものの、各工場で悩んでいたことは、そのセキュリティ対策でした。

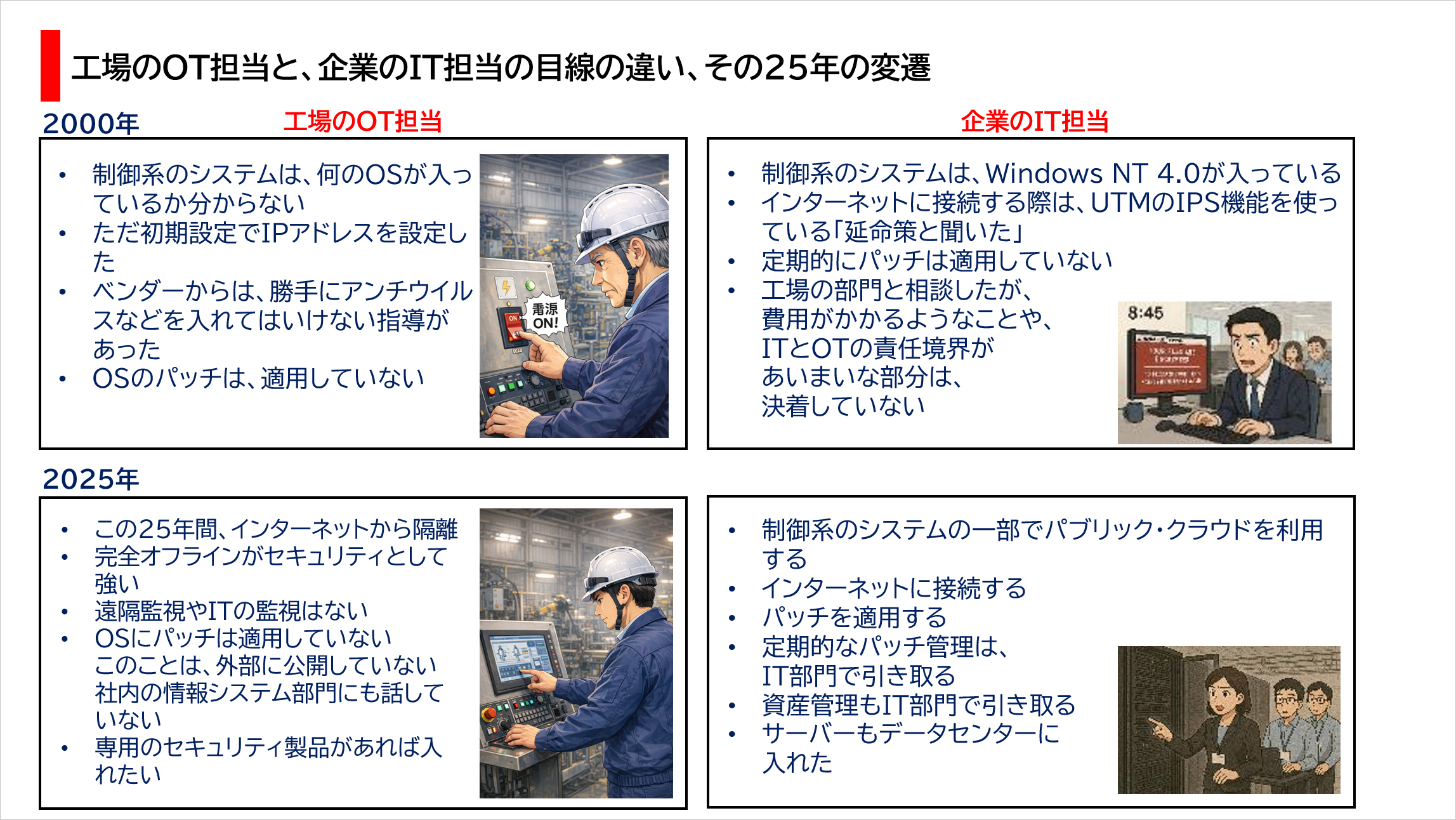

当時の工場側のセキュリティ目線と、企業のIT担当のセキュリティ目線の違いは何だったのでしょうか。

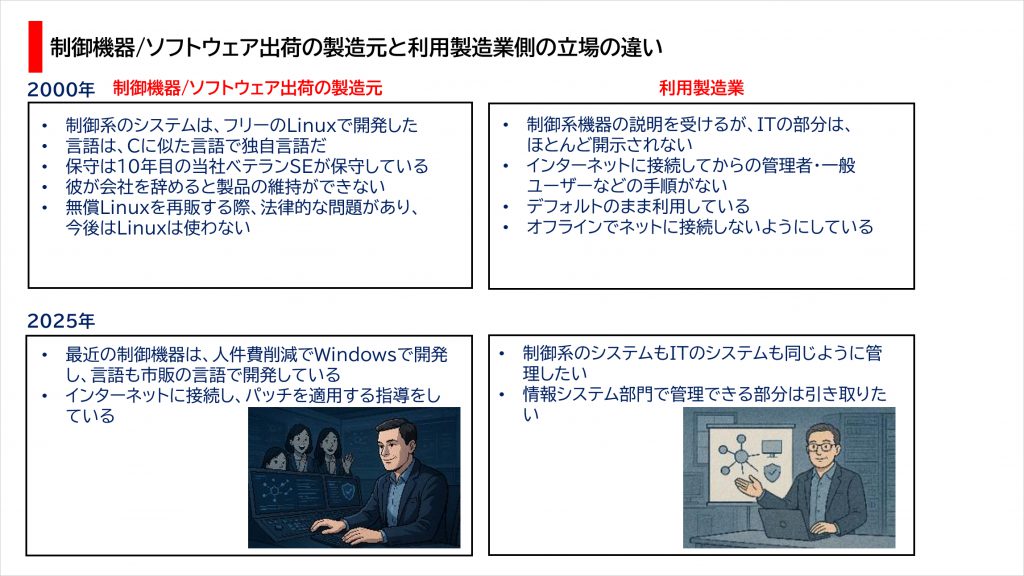

図2.工場のOT担当と、企業のIT担当の目線の違いと25年の変遷 出典:電巧社(2025年12月)

2000年当時、セキュリティの話は国内でも重要と呼ばれ、多くの国産セキュリティ・ベンダーが誕生しました。

その結果、ITセキュリティを中心に、またWindows 95や2000を中心に、国産製品が出てくるようになりました。

一方、工場の中では、「セキュリティは重要だと思うが、工場のIT機器は何?」「IPアドレスは何?」という程度で、工場の中でのITの情報は、当時少なかったです。

これは、当時の企業IT担当からの目線でも情報がほとんど聞けていなかった点は、取材などで分かっています。

ここで、当時の工場の担当と、ITの担当が採用した運用を見てみましょう。

「工場のIT機器をインターネットから切断し、オフラインで利用することが、最大のセキュリティ対策である」と、「無難に終わらせた」ことです。

後に、この「無難」な終わらせ方が、国内の「OTセキュリティ」の普及を遅らせる原因となるのです。

海外からOTセキュリティ製品が逆輸入される時代となった

図1では、「制御・運用系」として、1960年以降、工場の技術革新は「日本のお家芸」である点が理解できました。

ただ、図2で、日本では「工場の担当者」と「企業のITの担当者」がギクシャクしているのが分かります。

また、両者が無難に(無かったかのように)終わらせたのが、工場の産業機器のオフライン化(インターネットからの遮断)でした。

第5回で紹介される、PLSやSCADAなど、2020年以降は、海外の方がセキュリティの技術が進歩し、工場のセキュリティも「OTセキュリティ」として、日本に逆輸入されるようになりました。

OT製品は日本から輸出していますが、そのセキュリティ機器は、海外から逆に輸入しているということです。

図3. 制御機器/ソフトウェア出荷の製造元と利用製造業側の立場の違い 出典:電巧社(2025年12月)

図3では、「制御機器を製造している日本の製造業が、ソフトウェアも同時にプログラミングし、そのソフトが機器に搭載されている立場」を説明しています。

一方、同じように「日本の製造業が、国産の制御機器を購入し、工場で稼働していたものの、最近のセキュリティ対策で、少しずつ意識が変わり始めた立場」を図にしたものです。

この図のように、「OTセキュリティとして、意識が変わる」ことは、素晴らしいことです。

ただ、その搭載するセキュリティ製品を「ほとんど輸入に頼る」のは残念ですね。

それでは、「OTセキュリティ」に関して、どのような製品があるのか。

第5回で分析してみましょう。

>>第5回に続く

この記事の著者:石橋正彦(Ishibashi Masahiko)

電巧社 サイバーセキュリティ・アナリスト。製造業は、3社経験している。朝の体操や朝礼も実施し、その作業確認が英語でブリーフィングであると感じている。専門分野で、バックアップやクラスタ技術がある。歴史に精通し、高句麗(コグリョ)や新羅城(シルラギ:しらぎ)の起源に詳しい。

【セキュリティアナリストレポート】

■第1回:マイクロセグメンテーションの誕生を理解する

■第2回:米国ColorTokens社のXshieldは どのような製品か

■第3回:能動的サイバー防御(ACD:Active Cyber Defense)は どこから来たのか

■第4回:IT/OTとは何か、「OTセキュリティ」の誕生を理解する