基礎編7 マイクロセグメンテーションと

従来のセキュリティとの違い

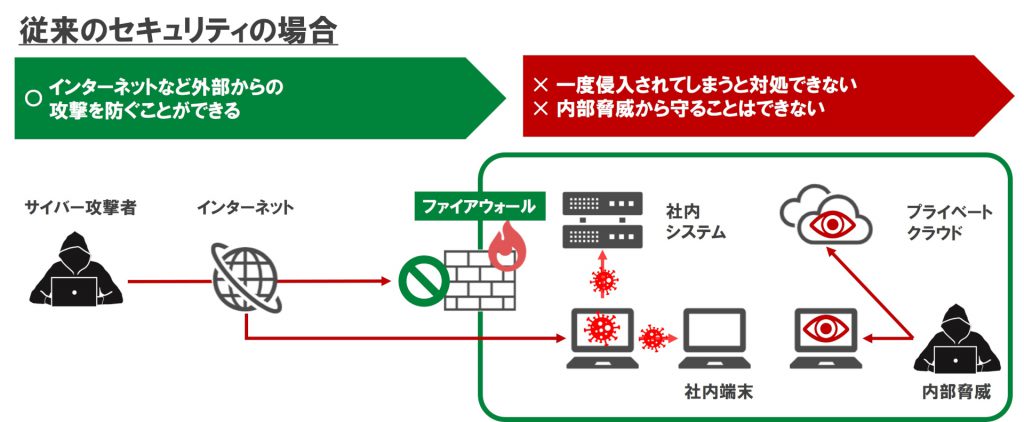

. 従来のセキュリティは外部からの攻撃を防ぐのが目的

マイクロセグメンテーションとファイアウォールなどの従来のセキュリティとはどう違うのでしょうか?

従来のセキュリティは、ファイアウォールをはじめとした境界型防御が主流でした。

境界型防御とは、ネットワークの境界(社内ネットワークとインターネットの接点)で外部からのサイバー攻撃を防ぐセキュリティ対策のことで、ネットワークの出入り口を監視・制御することで、攻撃をブロックします。

基本的に攻撃は外部(インターネット)から行われるものであり、侵入されないことを目的としているため、主に外部からの不正アクセスを防ぐには有効です。

しかし、近年の高度化した大量のサイバー攻撃を防ぎ続けることは難しく、一度侵入されてしまうとその後対処ができずに拡散されてしまいます。

また、内部を無条件で安全と認識しているため、内部脅威に対処できないことも課題となっています。

図:電巧社作成

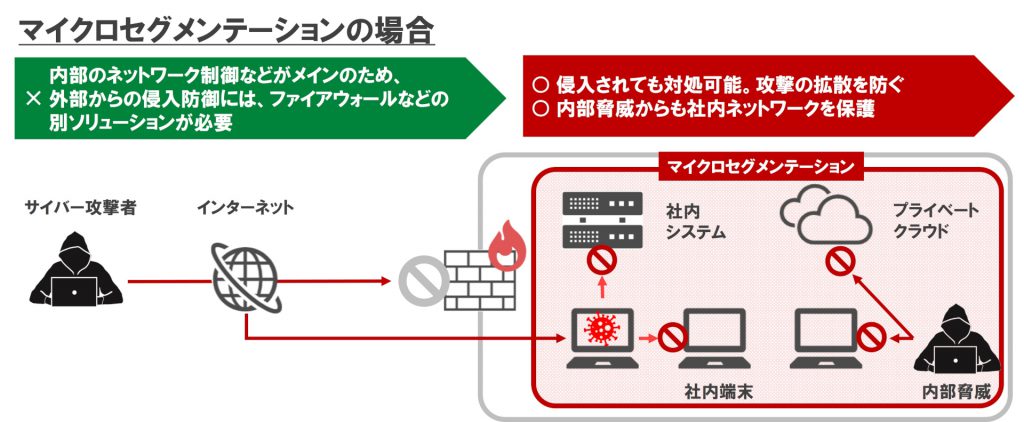

. マイクロセグメンテーションとの違い

マイクロセグメンテーションは、内部ネットワークを中心に保護しており、もし侵入されたとしても攻撃者が他のデバイスに水平移動(ラテラルムーブメント)できず、被害を最小限に防ぐことができます。

また内部ネットワーク内の通信も信用せず、アクセスを厳密に制御するため、内部脅威にも対応できます。

図:電巧社作成

ただし、内部のネットワーク制御が主な機能になるため、外部からの侵入を防御するためには、」別ソリューションが必要になります。

ですので、ファイアウォールなどの従来のセキュリティと併用することで、多重防御を確立し、企業のセキュリティ体制の強化を図りましょう。

動画でもご覧いただけます

マイクロセグメンテーション戦略ガイド7

基礎編 その他のソリューションとの違い

マイクロセグメンテーション戦略ガイドの

ダウンロード・お問合せはこちら

©2025 DENKOSHA Corporation.