近年、企業の規模に関わらず、ランサムウェアなどのサイバー攻撃の標的となっています。

特に情報システム部門が少ない企業にとって、こうした攻撃に対応することは難しいのが現状です。

しかし、脅威インテリジェンスを効果的に活用することで、限られたリソースでも強固なセキュリティ対策を実現できます。

本記事では、その特徴やプロセス、導入方法などを詳しく解説します。

脅威インテリジェンスとは?

脅威インテリジェンスとは、サイバー攻撃に関するデータを収集・分析し、組織のセキュリティ対策に活用する情報です。

これを活用することで、中小企業はサイバー攻撃の兆候を早期に察知し、迅速に対処することが可能となります。

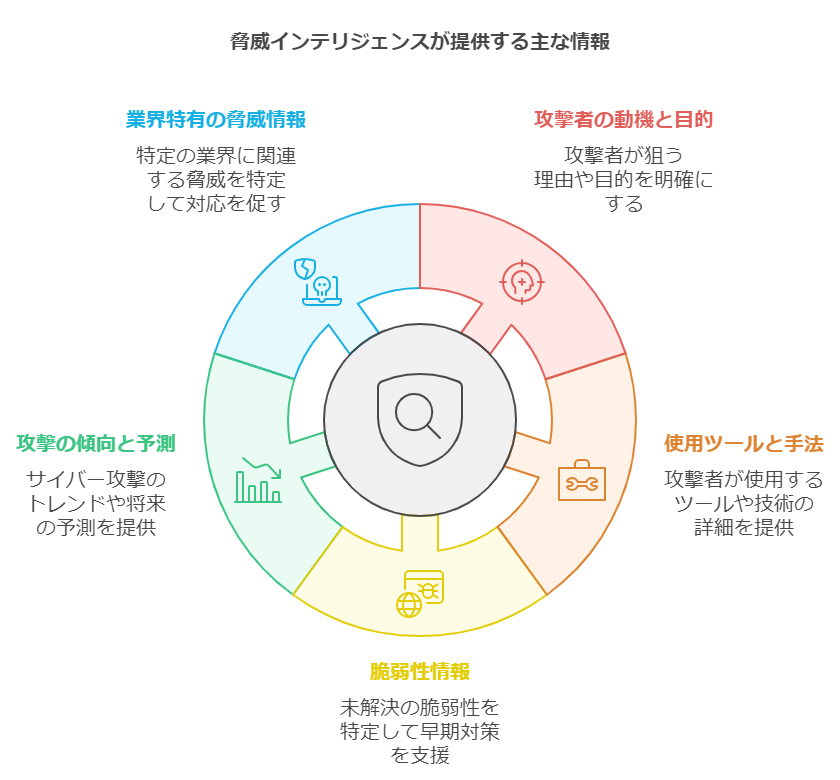

脅威インテリジェンスが提供する情報は、主にこの5種類です。

- 攻撃者の目的と動機:攻撃者が狙う理由や目的を明確にします

- 使用されるツールや手法:攻撃者が使用するツールや技術の詳細を提供します

- 既存の脆弱性に関する情報:未解決の脆弱性を特定し、早期対策を支援します

- 攻撃の傾向と予測:サイバー攻撃のトレンドや将来の予測を提供します

- 業界特有の脅威情報:特定の業界に関連する脅威を特定し、対応を促します

脅威インテリジェンスが重要な理由

脅威インテリジェンスは、最新のサイバー攻撃や脆弱性に関する情報を提供し、企業が早期にリスクを把握し対策を講じるために重要です。

これにより、攻撃のパターンを予測し、迅速に対応することができます。

また、脆弱性を特定することで、限られたセキュリティリソースを最適化し、効果的な防御が可能になります。

特にセキュリティへのリソースが不足しがちな中小企業にとっては、より効果的なセキュリティ対策を行うための強力なツールとなってくれます。

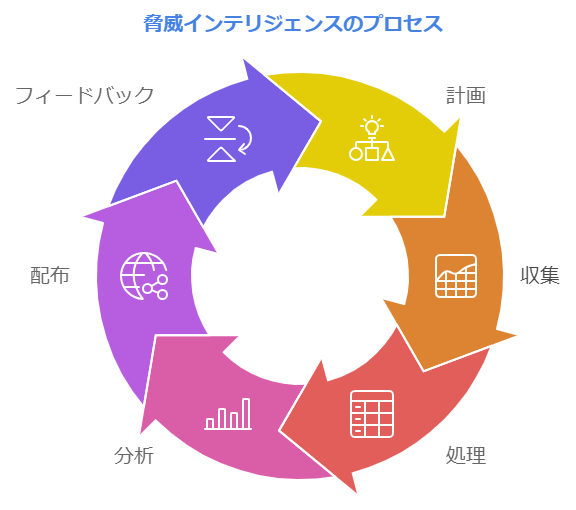

脅威インテリジェンスのプロセス

サイバー脅威インテリジェンスのプロセスは、一般的に6つの段階で構成されています。

1. 計画

この段階では、組織のニーズに基づいて脅威インテリジェンスの目的と要件を定義します。

具体的には、組織が保護すべき資産を特定し、潜在的な脅威アクターを分析します。

インテリジェンス収集の優先順位を決定し、必要なリソースと予算を割り当てます。

そして、主要な利害関係者を特定し、それぞれの役割を定義していきます。

2. 収集

計画に基づき、さまざまなソースから関連する脅威データを収集します。

この段階では、オープンソースインテリジェンス(OSINT)の活用や、商用脅威フィードの購読、ダークウェブの監視が行われます。

さらに、内部のログやイベントデータを収集し、業界パートナーや政府機関と情報を共有します。

3. 処理

収集したデータを整理し、分析可能な形式に変換します。

具体的には、データを正規化し構造化するほか、重複データを除去します。

また、データの信頼性と関連性を評価し、自動化ツールを使用してデータの前処理を行い、メタデータを付加します。

4. 分析

処理されたデータを分析し、アクションを取るためのインテリジェンスを生成します。

この段階では、パターンや傾向を特定し、脅威アクターの戦術・技術・手順(TTP)を分析します。

リスク評価を実施し、将来の脅威シナリオを予測することも含まれます。

さらに、コンテキストを付加し、結果を解釈します。

5. 配布

分析結果を適切な形式で関係者に共有します。

具体的には、インテリジェンスレポートを作成し、ダッシュボードやビジュアライゼーションを開発します。

また、アラートや通知システムを設定し、セキュリティ運用チームへの情報提供を行い、経営陣向けに要約レポートを作成します。

6. フィードバック

インテリジェンスの効果を評価し、プロセスを継続的に改善します。

この段階では、インテリジェンスの有用性や正確性を評価し、対応策の効果を測定します。

そして、利害関係者からのフィードバックを収集し、ギャップや改善点を特定した後、プロセス全体の見直しと最適化を行います。

このプロセスを反復的に行い、各段階で得られた知見を次のプロセスに反映させることで、組織の脅威インテリジェンス能力を継続的に向上させることができます。

また、新たな脅威や組織のニーズの変化に応じて、ライフサイクル全体を柔軟に調整することも重要です。

脅威インテリジェンス4種類を紹介

脅威インテリジンスは、大きく4つの種類に分けられます。

まず、戦略的インテリジェンスは、全体的なリスク評価や経営判断に役立つ情報を提供します。

次に、戦術的インテリジェンスは、具体的な攻撃手口やその対策に関する情報を提供し、セキュリティポリシーの策定や防御策の実装に役立ちます。

運用的インテリジェンスは、日常的なセキュリティ運用に活用され、インシデント対応や脅威ハンティングをサポートします。

最後に、技術的インテリジェンスは、システムやネットワークに直接関わる脅威情報を提供し、セキュリティ設定の最適化や脆弱性管理に役立ちます。

自社のリソースやニーズに応じて、これらのインテリジェンスを適切に使い分けることが重要です。

ランサムウェア対策の強化に向けた脅威インテリジェンスの役割

脅威インテリジェンスは、ランサムウェア攻撃に対する効果的な防御と迅速な対応を可能にします。

最新の攻撃手法や脆弱性情報を活用することで、組織は以下のような対策を講じることができます。

- 攻撃者のプロファイルとターゲット業種の特定

脅威インテリジェンスは、攻撃者の行動や狙われやすい業種を特定し、セキュリティ対策の優先順位を決める助けとなります。

- マルウェアの特定とIOC(侵害の痕跡)の検出

ランサムウェアで使用されるマルウェアの種類やIOCを特定することで、早期の脅威検出と対応が可能になります。

- ネットワークセグメンテーションとリモートアクセスの脆弱性対策

脅威インテリジェンスにより、ネットワークやリモートアクセスの脆弱性を特定し、適切な対策を講じることができます。

- AIによる新たな脅威シナリオへの対応

AIを活用した脅威インテリジェンスは、従来の手法では捉えきれない新しい攻撃シナリオを予測し、防御策を強化します。

- プロアクティブな防御策の実施

脅威インテリジェンスを用いて、攻撃が発生する前にリスクを特定し、事前に防御措置を講じることが可能です。

中小企業が脅威インテリジェンスを導入するには?

中小企業が脅威インテリジェンスを効果的に活用するためには、規模やリソースに応じた導入方法を選ぶことが重要です。

導入方法として以下の3つがあげられます。

1. サードパーティの脅威インテリジェンスサービスやMSSPの利用

リソースが限られた中小企業にとって、サードパーティの脅威インテリジェンスサービスやマネージドセキュリティサービスプロバイダー(MSSP)を利用するのは効果的です。

これにより、外部の専門家が最新の脅威情報をリアルタイムで提供し、継続的なモニタリングや対応も行われます。

MSSPを活用すれば、自社に専門的なセキュリティリソースがなくても、セキュリティ対策を外部に委託して強化できます。

2. 社内セキュリティ担当者による導入と活用

もし中小企業内にセキュリティ担当者がいる場合、脅威インテリジェンスプラットフォームを導入して、自社で脅威情報を収集・分析することが可能です。

これにより、組織にとって最も関連性の高い脅威に基づいて対策を迅速に行えますが、導入には専門知識とリソースが必要となります。

3. 他のセキュリティソリューションとの連携

多くのセキュリティベンダーは、脅威インテリジェンス機能を組み込んだ製品を提供しており、これを活用することで自動的に脅威情報を取得し、攻撃を未然に防ぐことが可能です。

特に、コストや導入の複雑さを抑えたい企業にとって、既存のインフラと連携させることで効率的に運用できます。

マイクロセグメンテーションと脅威インテリジェンスの連携で強化するセキュリティ

他ソリューションとの連携の中でも、マイクロセグメンテーションを使ったソリューションと脅威インテリジェンスを連携させることで、セキュリティの強化が大きく進みます。

マイクロセグメンテーションは、エンドポイントごとに細かく分割し、各セグメントを個別に保護する技術です。

この方法により、もし一部のセグメントが攻撃を受けたとしても、他のセグメントに被害が拡大するリスクを最小限に抑えることができます。

脅威インテリジェンスとの連携では、リアルタイムの脅威情報を活用して、マイクロセグメンテーションの設定やポリシーをより的確に調整できます。

例えば、特定の攻撃者のプロファイルや新たなマルウェア情報を基に、標的となりやすいセグメントのセキュリティ強化や、特定の通信パターンのブロックが迅速に行えます。

この連携によって、以下のようなメリットが得られます。

- 攻撃の早期検知と隔離: 脅威インテリジェンスにより攻撃の兆候を早期に察知し、マイクロセグメンテーションを活用して攻撃を受けたセグメントを即座に隔離することで、被害を局所化します

- 脆弱性への迅速な対応: 脅威インテリジェンスが提供する最新の脆弱性情報を基に、特定のセグメントの設定を素早く強化し、脆弱性を突いた攻撃を防ぐことができます。

- プロアクティブなセキュリティ: 脅威インテリジェンスから得た攻撃パターンに基づき、未然にセグメントごとの防御策をカスタマイズし、将来的な攻撃に備えることが可能です。

これにより、マイクロセグメンテーションと脅威インテリジェンスの組み合わせが、より堅牢な防御体制を実現し、企業全体のセキュリティを向上させます。

ゼロトラストを実現する技術「マイクロセグメンテーション」の導入なら「ColorTokens(カラートークンズ)」

ColorTokens Xshield(カラートークンズ エックスシールド)は、マイクロセグメンテーション技術を活用したサイバーセキュリティソリューションで、ランサムウェアの拡散防止に特化しています。

PCなどのエンドポイントごとに小さなファイアウォールを設置し、攻撃経路を遮断することで被害を最小限に抑えます。

アメリカの医療施設や政府機関にも導入されており、世界15カ国以上で顧客を持つ実績ある製品として、日本市場でも注目を集めています。

また本製品は、中小企業向けに「ColorTokens Xshield 簡単導入パック」も提供しています。

最短2週間での短期導入が可能で、セキュリティの専門チームがいない企業でも簡単に運用可能です。

ぜひ貴社のサイバーセキュリティソリューションとして、ご検討ください。

【参考サイト】

・独立行政法人 情報処理推進機構(IPA)┃脅威インテリジェンス導入・運用ガイドライン

・ゼロトラストセキュリティ情報局丨マイクロセグメンテーションとは?【日本語訳】

この記事の著者:電巧社セキュリティブログ編集部

電巧社がおすすめするサイバーセキュリティ(マイクロセグメンテーション)の

資料をダウンロードする

メルマガ登録

ゼロトラストセキュリティ・マイクロセグメンテーションをはじめとして、サイバーセキュリティの最新情報や事例、セミナー開催情報などをお届けします。

本記事に関連するサービス

エンドポイントごとに分割して守る新サイバーセキュリティ技術「マイクロセグメンテーション」で、ランサムウェアなどのサイバー攻撃から情報資産を保護します。

「会社に情報システム部門がない…」

そんな企業様に最適!

最短2週間で導入可能・シンプルな運用・低コストでサイバー攻撃の被害を最小限に抑えます。

よく読まれている記事

関連する用語集